Xanadu SI

Conception et maquettage d'une infrastructure informatique sécurisée et monitée pour une entreprise multi-sites.

Contexte du projet

Xanadu est un projet d'administration et de sécurisation d'un système d'information réalisé lors de mon cursus scolaire au CESI. Le défi était de concevoir une architecture informatique complète et sécurisée pour une entreprise en expansion avec des besoins d'accès distant, de collaboration inter-services et de mobilité.

Le projet reposait sur 4 enjeux majeurs : garantir la stabilité et la fiabilité du système, mettre en place une sécurité robuste, assurer la facilité d'administration, et maintenir la continuité d'activité en cas de sinistre.

Infrastructure et organisation

L'entreprise Xanadu compte 60 collaborateurs répartis sur deux sites : le siège Atlantis (50 personnes) et un site distant Springfield (10 personnes, avec 2 serveurs Linux pour la recherche et un laboratoire) reliés par une liaison VPN MPLS de l'opérateur télécom.

L'infrastructure devait supporter plusieurs services : comptabilité et gestion financière, service commercial, bureau d'étude, service juridique, ressources humaines, et direction, chacun avec des besoins d'accès et de droits spécifiques.

Le système devait permettre l'accès distant pour les employés itinérants et en télétravail, le partage de ressources (dossiers, imprimantes, ERP) et l'intégration centralisée via Active Directory.

Mes contributions principales

En tant que membre du groupe projet, j'ai particulièrement focalisé mon travail sur plusieurs domaines clés de l'infrastructure :

Architecture et Active Directory

Fondation de l'infrastructure centralisée

J'ai contribué à la conception complète de l'architecture Active Directory incluant :

- Structure d'annuaire hiérarchique avec unités d'organisation (OU) par site et par service

- Stratégies de groupe (GPO) pour la sécurisation : mises à jour système, antivirus, pare-feu client, restrictions d'accès

- Gestion des rôles FSMO (Flexible Single Master Operation) répartis stratégiquement entre les serveurs

- Modèle d'administration déléguée permettant aux administrateurs de service de gérer leurs utilisateurs, groupes et droits d'accès

Sécurité et accès réseau

Protection et confidentialité des données

J'ai participé à la mise en place de solutions de sécurité multi-couches :

- Pare-feu (Firewall) configuré avec des règles de filtrage granulaires par service, interface et protocole

- Choix d'un antivirus

- Politique de filtrage documentée avec justification des règles sur chaque équipement

- Segmentation réseau isolant les services sensibles (juridique, direction, R&D)

Monitoring et supervision

Détection proactive des problèmes et audit de sécurité

C'est sur cette partie que j'ai concentré le plus d'efforts. J'ai mis en place une stratégie complète de monitoring permettant de détecter les anomalies de sécurité et les problèmes de performance :

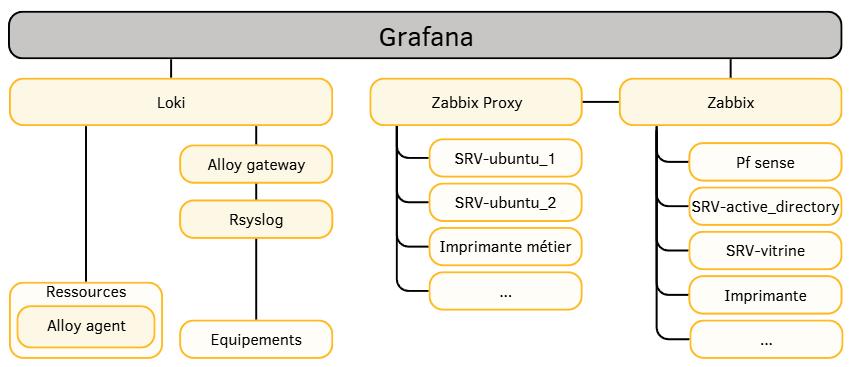

- Architecture de supervision centralisée collectant les logs et événements de tous les équipements

- Événements critiques identifiés et configurés pour déclencher des alertes immédiates

- Outils de monitoring configurés pour la collecte, l'analyse et l'alertage en temps réel

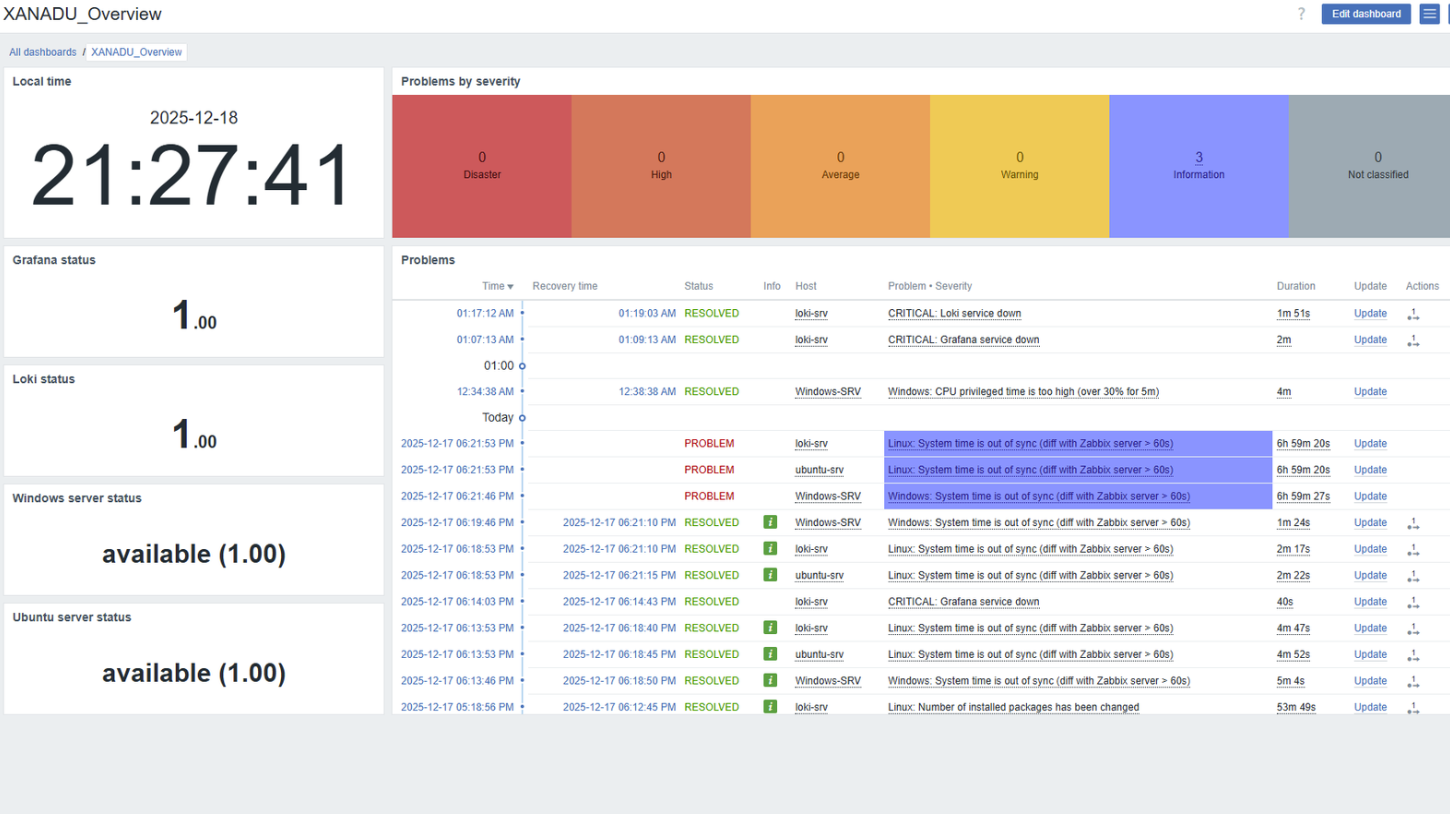

- Tableaux de bord de supervision affichant l'état de santé de l'infrastructure

- Logs centralisés avec traçabilité complète des événements pour audit et forensic

Architecture de monitoring

Dashboard Zabbix

Approche pratique : Maquette et démonstration

Étant un projet scolaire, l'implémentation s'est faite sur une maquette virtualisée avec plusieurs VMs simulant les différents éléments de l'infrastructure :

- Serveurs Active Directory avec forêt et domaines

- Pare-feu virtuel pour valider les règles de filtrage

- Postes clients pour tester les stratégies de groupe et les droits d'accès

- Outils de monitoring intégrés à la maquette

- Serveurs Linux simulant le site Springfield

Apprentissages clés

Ce projet m'a permis de développer une compréhension approfondie de :

- L'architecture globale d'un système d'information d'entreprise

- Les principes de sécurité informatique (confidentialité, intégrité, disponibilité, traçabilité)

- La gestion centralisée d'infrastructure avec Active Directory

- L'importance du monitoring et de la détection d'anomalies pour maintenir la sécurité

- La planification de la continuité d'activité et des stratégies de récupération

- La documentation technique claire et professionnelle